آموزش Ethical Hack جی بی پارت اول

شناسه محصول:

۴۲۰.۰۰۰ تومان

هک سیستم، روشی است که هکرها از طریق آن، به رایانه های موجود در شبکه دسترسی پیدا میکنند. هکرهای اخلاقی برای شناسایی، پیشگیری و مقابله با این نوع حملات، میبایست هک سیستم را یاد بگیرند. در این دوره، روشهای اصلی هک سیستم، شکستن رمز عبور، نصب نرم افزارهای جاسوسی، Keylogging و اقدامات مقابلهای که متخصصین امنیت فناوری اطلاعات میتوانند برای مقابله با این حملات انجام دهند، آموزش داده خواهند شد.

توضیحات محصول

هک سیستم، روشی است که هکرها از طریق آن، به رایانههای موجود در شبکه دسترسی پیدا میکنند. هکرهای اخلاقی برای شناسایی، پیشگیری و مقابله با این نوع حملات، میبایست هک سیستم را یاد بگیرند. در این دوره، روشهای اصلی هک سیستم، شکستن رمز عبور، نصب نرم افزارهای جاسوسی، Keylogging و اقدامات مقابلهای که متخصصین امنیت فناوری اطلاعات میتوانند برای مقابله با این حملات انجام دهند، آموزش داده خواهند شد. امروزه امنیت از مهمترین فاکتورهای هر سازمانی است. Ethical Hacking یا هک اخلاقی، توانایی کشف و شناسایی آسیب پذیری در یک شبکه سازمانی و سپس هدف قرار دادن آنها برای جلوگیری از رویدادهای ناگهانی و حملات احتمالی است. در این دوره آموزشی، شما با ابزار و تکنیکهایی جهت آشنایی نقاط آسیب پذیر شبکه آشنا میشوید، به علاوه یاد میگیرید که چگونه تست نفوذ را انجام دهید.

مباحث آموزش Ethical Hack پارت اول

مباحث آموزش هک و امنیت

شمارش

مقدمه

هک انکار خدمات

آنچه باید بدانید

سلب مسئولیت

مبانی شمارش

درک و کار با زمینهها

درک NetBIOS ،SMB ،SAMBA و RPC

شمارش میزبان محلی

پروفایل میزبان یونیکس و ویندوز

بررسی رابط شبکه ویندوز و لینوکس

میزبانی از راه دور

شمارش خدمات میزبانی

برشمردن SMB از لینوکس

برشمردن SMB از ویندوز

شمارش -SNMP

شمارش با RPC

استفاده از WMI برای شمارش ویندوز

شمارش با استفاده از انگشت

شمارش از راه دور با استفاده از PowerShell

برشمردن برنامههای وب

وب سرور چیست؟

ورود به وب سایت با Nikto

برشمردن صفحات وب پنهان

شمارش پایگاه داده با sqlmap

شمردن اینترنت

ردیابی مسیرهای اینترنتی

استفاده از شودان

اسکن اینترنت با ZMap

سایر ابزارهای شمارش

معرفی SuperScan

اجرای NetScanTools Pro

برشمردن LDAP

بررسی برای کاربران SMTP

نتیجهگیری

خلاصه کار

ردیابی و شناسایی

مقدمه

جستجوی هدف

آنچه باید بدانید

سلب مسئولیت

بررسی اجمالی شناسایی

ردیابی و شناسایی

استفاده از هوش رقابتی

موتورهای جستجو و هک گوگل

اجتماعی شدن

استفاده از AnyWho ،Spokeo و Yansi

پیگیری اعتبار آنلاین

ایمیل و وب سایتها

ردپای وب سایت و ایمیل

آینهسازی سایتها

نظارت بر سایتها

بررسی ایمیل

ابزارهای -OSINT

ابزارهای شناسایی

شبکه -Footprinting و DNS

تولیدکنندگان نام دامنه

درک ICMP

استفاده از Ping و Tracert

تحلیل مسیر

nslookup و حفاری

نتیجهگیری

اقدامات متقابل ردپا

تست و گزارشات قلم ردپا

مراحل بعدی

مقدمهای بر هک اخلاقی

مقدمه

سازمان را قفل کنید

آنچه باید بدانید

هک اخلاقی

بررسی اجمالی هک اخلاقی

بررسی اجمالی امنیت اطلاعات

چشمانداز تهدید امروز

تهدیدها و وکتورهای حمله

مقایسه انواع حمله

کنترلهای امنیت اطلاعات

تعریف هک اخلاقی

دفاع در عمق

مدیریت حوادث

بررسی سیاستهای امنیتی

ایجاد سیاستهای امنیتی

مولفههای یک سیاست امنیتی

حفاظت از دادهها در یک دنیای دیجیتال

محافظت از دادهها

استانداردها و مقررات

چارچوب COBIT

پشتیبانی از هک اخلاقی

درک آسیبپذیریها

روش تست نفوذ

مفاهیم هک کردن

عامل انسانی در هک اخلاقی

مراحل هک کردن

نتیجهگیری

مراحل بعدی

شبکههای اسکن

مقدمه

خوشآمدید

LAN را اسکن کنید

آنچه باید بدانید

راهاندازی شبکه مجازی

بررسی اجمالی و روش اسکن

نقشهبرداری از راه

تکنیکهای اسکن

اسکن در مقابل تست نفوذ

اسکن شبکههای IPv6

اقدامات متقابل اسکن 10 پورت

شناسایی سیستمهای زنده با استفاده از پروتکلها

مصافحه سه طرفه

پرچمهای -TCP

اسکنهای بیهوده

اسکن و پرسوجو از DNS

اسکن با استفاده از ICMP

گرفتن بنر

طرح اولیه شبکه

نقشهبرداری شبکه با Nmap

کشف سیستم عامل منفعل

SSDP برای کشف

سایر ابزارهای نقشهبرداری شبکه

قابلیت پویش

بررسی اجمالی اسکن آسیبپذیری

کشف آسیبپذیری با Acunetix

اسکنرهای تجاری و رایگان

ابزار اسکن

از hping استفاده کنید

اسکن با Nikto

ابزار NetScan

فرار از تشخیص

سیستمهای تشخیص نفوذ

از اسکن تقسیم IP استفاده کنید

ناشناس ماندن

پنهانکاری و جعل کلاهبرداری

مخفی شدن با مسیریابی پیازی

Proxifier و SocksChain

آدرس آیپی اقدامات متقابل جعلی

تکنیکهای شناسایی جعل اسناد IP

تونل زدن

HTTP

SSH

دفاع از تونل زدن

نتیجهگیری

مراحل بعدی

مباحث آموزش کالی لینوکس

مقدمه

خوشآمدید

آنچه باید بدانید

راهاندازی آزمایشگاه مجازی

مقدمهای برای مجازیسازی

راهاندازی آزمایشگاه مجازی

راهاندازی ماشینهای مجازی

نصب کالی لینوکس

نصب لوازم

دریافت Metasploitable و Windows VM

کار با پیکربندی پیشرفته در VirtualBox

معرفی کالی

کالی چیست؟

لیست دسترسی سریع را کاوش کنید

تنظیمات محافظ صفحه و قلم را تغییر دهید

برنامههای کاربردی را در کالی کاوش کنید

کالی را بروز کنید

جمعآوری اطلاعات (درک هدف)

مرور ابزارها

آشنایی با DMitry

معرفی DNSenum

معرفی Maltego

تحلیل آسیبپذیری

مرور ابزارها

شناسایی آسیبپذیریهای وب با Nikto

OpenVAS را نصب کنید

اسکن OpenVAS را اجرا کنید

اسکن سفارشی با OpenVAS

منوی OpenVAS را کاوش کنید

وگا را نصب کنید

وب خزنده با Vega

از وگا به عنوان پروکسی وب استفاده کنید

فهرستهای وگا را مرور کنید

رمزهای عبور و هش

تست رمز عبور

از ابزارهای خط فرمان استفاده کنید

از ویرایشگر اعتبارنامه ویندوز استفاده کنید

استفاده از John برای گذرواژههای ویندوز

گزینههای جانی را کاوش کنید

هش را رد کنید

از میزهای رنگینکمان استفاده کنید

بهرهبرداری از اهداف

بررسی اجمالی ابزارهای بهرهبرداری

با Metasploit از Linux استفاده کنید

ایجاد تروجان با msfvenom

بهرهبرداری با آرمیتاژ

بهرهبرداری بیشتر با آرمیتاژ

محوری از طریق یک شبکه

گرفتن خفا و دسترسی مداوم

نتیجهگیری

مراحل بعدی

مجموعه کامل آموزش هک اخلاقی جی بی، در چند پارت مجزا عرضه شده است. برای مشاهده تمام پارتها اینجا کلیک کنید.

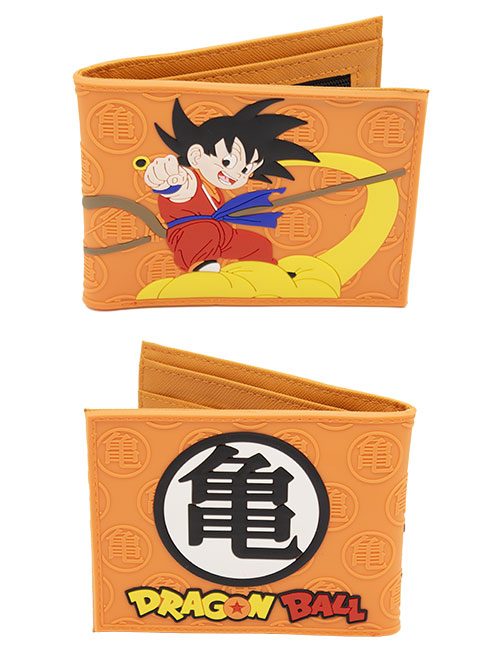

کیف پول طرح برجسته دراگون بال کد A

کیف پول طرح برجسته دراگون بال کد A

دیدگاهها

هیچ دیدگاهی برای این محصول نوشته نشده است.